免费域名系统ASP版实战项目(ver2.0)

随着互联网技术的发展,域名作为网络资源访问的核心标识,其管理与分配机制日益受到关注。免费域名系统应运而生,旨在为个人开发者、小型项目和测试环境提供低成本甚至零成本的域名解析服务。该系统通常基于开源DNS技术构建,并结合Web管理界面实现用户自助申请与维护。从架构层面来看,系统由前端交互层、业务逻辑层、数据存储层及DNS解析服务层四部分构成。前端提供用户注册、域名申请与解析配置界面;后端采用ASP技

简介:免费域名系统(ver2.0)是一个基于ASP技术构建的非传统域名管理系统,支持“sx@sx163.net”格式访问网站,旨在简化域名服务的部署与管理。该系统适用于非专业人员快速搭建域名服务,包含完整的IIS服务器配置文件、ASP源码、数据库连接配置等内容。项目压缩包“Inetpub”包含网站运行所需脚本、样式表及配置文件,适合学习ASP开发、IIS部署及域名解析机制。通过该项目,用户可掌握ASP基础编程、IIS配置、数据库管理、安全防护及常见错误调试等核心技能。

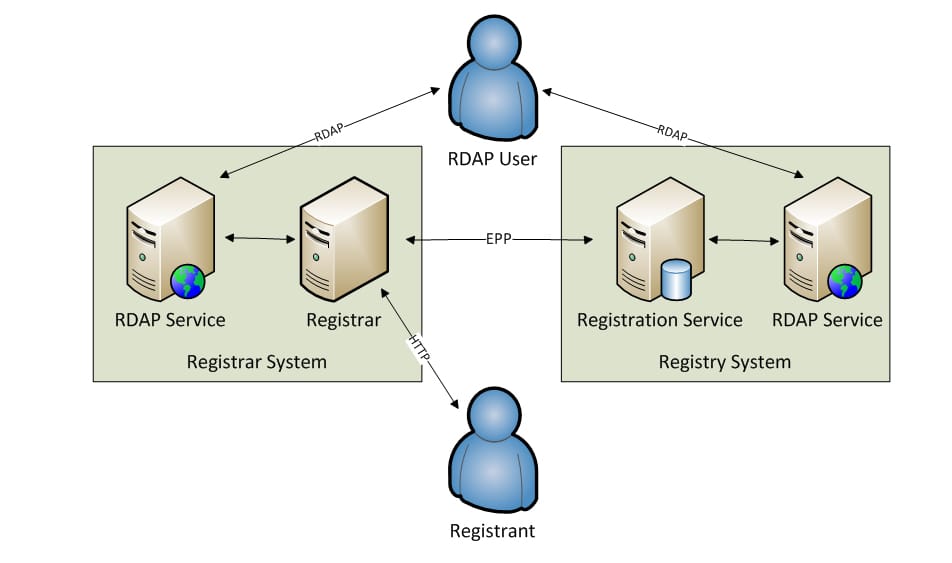

1. 免费域名系统的概述与架构设计

随着互联网技术的发展,域名作为网络资源访问的核心标识,其管理与分配机制日益受到关注。免费域名系统应运而生,旨在为个人开发者、小型项目和测试环境提供低成本甚至零成本的域名解析服务。该系统通常基于开源DNS技术构建,并结合Web管理界面实现用户自助申请与维护。

从架构层面来看,系统由前端交互层、业务逻辑层、数据存储层及DNS解析服务层四部分构成。前端提供用户注册、域名申请与解析配置界面;后端采用ASP技术处理业务逻辑,如用户验证与域名分配;数据库用于存储用户信息与解析记录;底层DNS服务则负责响应解析请求。

技术选型上,系统依赖IIS作为Web服务器,ASP作为服务端脚本语言,并结合轻量级数据库(如SQLite或MySQL)实现数据持久化。这一组合具备部署便捷、维护成本低的优势,为后续章节的功能实现打下基础。

2. ASP基础语法与开发环境搭建

ASP(Active Server Pages)作为微软推出的经典服务器端脚本技术,尽管在现代Web开发中已逐渐被ASP.NET等技术取代,但其在某些老旧系统维护、小型Web服务搭建中仍具有重要价值。本章将系统讲解ASP的核心语法基础、运行机制、开发环境配置流程,以及其与前端页面的交互方式。通过本章内容,读者将能够掌握从零开始构建ASP程序的能力,并为后续章节中免费域名系统的开发打下坚实基础。

2.1 ASP语言基础

2.1.1 ASP的运行机制与工作流程

ASP 是一种嵌入式脚本语言,其运行依赖于 IIS(Internet Information Services)服务器。ASP 文件以 .asp 为扩展名,其中可以包含 HTML、VBScript(或 JScript)代码。当客户端请求一个 .asp 页面时,IIS 会调用 ASP 引擎处理该页面中的脚本代码,生成动态 HTML 内容后发送给客户端浏览器。

其运行流程如下图所示:

graph TD

A[客户端发起请求] --> B{IIS检查请求文件类型}

B -- 是.asp文件 --> C[调用ASP引擎处理]

C --> D[执行VBScript代码]

D --> E[生成HTML内容]

E --> F[返回给客户端浏览器]

B -- 非.asp文件 --> G[直接返回静态资源]

这一机制使得 ASP 能够实现动态内容生成,例如根据用户输入、数据库查询结果等动态渲染页面内容。

2.1.2 基本语法结构与变量类型

ASP 主要使用 VBScript 作为默认脚本语言。其基本语法结构包括变量声明、常量定义、字符串操作、数组使用等。以下是一个简单的 ASP 脚本示例:

<%

Dim name, age

name = "John"

age = 25

Response.Write "Hello, " & name & "!<br>"

Response.Write "You are " & age & " years old."

%>

逐行解析:

<%和%>是 ASP 脚本的开始和结束标记。Dim用于声明变量,name和age是两个变量。Response.Write是 ASP 中用于向客户端输出内容的语句。&是字符串连接符。

VBScript 支持的数据类型包括:

| 数据类型 | 说明 |

|---|---|

| Integer | 整型 |

| Double | 浮点型 |

| String | 字符串 |

| Boolean | 布尔值(True/False) |

| Object | 对象引用 |

| Variant | 默认类型,可存储任何类型数据 |

2.1.3 控制结构与函数定义

ASP 的控制结构包括条件判断和循环结构,常见语法如下:

条件判断: If...Then...Else

<%

Dim score

score = 85

If score >= 60 Then

Response.Write "你通过了考试!"

Else

Response.Write "你需要补考。"

End If

%>

循环结构: For...Next

<%

Dim i

For i = 1 To 5

Response.Write "这是第 " & i & " 次循环<br>"

Next

%>

函数定义

<%

Function AddNumbers(a, b)

AddNumbers = a + b

End Function

Dim result

result = AddNumbers(10, 20)

Response.Write "10 + 20 = " & result

%>

该函数 AddNumbers 接收两个参数并返回它们的和,体现了 ASP 的函数定义与调用方式。

2.2 开发环境配置

2.2.1 IIS服务器的安装与配置

在 Windows 系统中启用 IIS 服务器是运行 ASP 的前提。以下是在 Windows 10/11 上安装 IIS 的步骤:

- 打开“控制面板” → “程序” → “启用或关闭 Windows 功能”。

- 勾选“Internet Information Services”。

- 展开子项,确保勾选:

- Web 管理工具

- IIS 6 管理兼容性

- 万维网服务

- 应用程序开发功能 中的 ASP

安装完成后,打开浏览器访问 http://localhost ,若看到 IIS 默认页面,说明安装成功。

2.2.2 ASP运行环境的调试设置

为了让 ASP 页面正常运行,需在 IIS 中进行如下设置:

- 打开 IIS 管理器(搜索“inetmgr”)。

- 选择本地计算机,双击“ISAPI 扩展”。

- 找到“Active Server Pages”,右键选择“允许”。

- 点击左侧站点(如“Default Web Site”),双击“ASP”。

- 设置以下选项以增强调试能力:

| 设置项 | 推荐值 | 说明 |

|---|---|---|

| Enable Parent Paths | True | 允许使用 ../ 路径访问上级目录 |

| Send Errors To Browser | True | 显示错误信息到浏览器,便于调试 |

| Script Error Message | 自定义提示信息 | 自定义脚本错误信息 |

2.2.3 第一个ASP程序的编写与运行

接下来编写一个简单的 ASP 程序并运行:

- 打开文件资源管理器,进入

C:\inetpub\wwwroot。 - 创建一个新文件

hello.asp,写入如下内容:

<%

Dim nowTime

nowTime = Now()

Response.Write "当前时间是:" & nowTime

%>

- 保存文件后,在浏览器中访问

http://localhost/hello.asp。

如果页面显示类似“当前时间是:2025/4/5 14:23:00”,则说明 ASP 环境配置成功。

2.3 ASP与前端技术的交互

2.3.1 表单数据的获取与处理

ASP 可以通过 Request.Form 和 Request.QueryString 获取前端页面提交的数据。

示例:获取 POST 表单数据

HTML 表单:

<form method="post" action="process.asp">

姓名:<input type="text" name="username"><br>

年龄:<input type="text" name="age"><br>

<input type="submit" value="提交">

</form>

ASP 处理页面(process.asp):

<%

Dim name, age

name = Request.Form("username")

age = Request.Form("age")

Response.Write "姓名:" & name & "<br>"

Response.Write "年龄:" & age

%>

参数说明:

Request.Form("username"):获取 POST 提交的表单字段值。- 若使用

GET方法,则应使用Request.QueryString("username")。

2.3.2 动态页面生成与响应机制

ASP 可以根据用户请求动态生成页面内容。例如,根据用户输入显示不同的欢迎语:

<%

Dim user

user = Request.QueryString("user")

If user = "" Then

user = "访客"

End If

Response.Write "<h1>欢迎," & user & "!</h1>"

%>

访问链接: http://localhost/welcome.asp?user=Tom ,将显示“欢迎,Tom!”。

2.3.3 简单的用户交互案例分析

结合前面所学内容,我们构建一个完整的用户交互示例:用户输入姓名和密码,系统验证后输出欢迎信息。

login.html:

<form action="login.asp" method="post">

用户名:<input type="text" name="username"><br>

密码:<input type="password" name="password"><br>

<input type="submit" value="登录">

</form>

login.asp:

<%

Dim user, pwd

user = Request.Form("username")

pwd = Request.Form("password")

If user = "admin" And pwd = "123456" Then

Response.Write "<h2>登录成功,欢迎 " & user & "!</h2>"

Else

Response.Write "<h2>用户名或密码错误,请重试。</h2>"

End If

%>

此示例展示了基本的用户验证流程。虽然未涉及数据库,但已体现 ASP 与前端交互、数据处理的能力。

至此,本章完整地讲解了 ASP 的语法基础、开发环境配置流程,以及与前端页面的交互方式。下一章将继续深入 ASP 与数据库的交互操作,为构建完整的免费域名系统奠定坚实的技术基础。

3. IIS服务器配置与Web基础设置

Web服务器是构建动态网站的核心组件,而IIS(Internet Information Services)作为微软平台下主流的Web服务器软件,广泛用于ASP、ASP.NET等后端技术的部署。本章将深入探讨IIS服务器的基本配置、Web目录结构管理以及网站权限与脚本执行控制等关键内容。通过本章的学习,读者将掌握从安装IIS到优化Web服务器运行环境的全流程操作技巧,并能够根据实际需求进行定制化配置。

3.1 IIS服务器的基本配置

IIS的基本配置是搭建Web服务的第一步。它包括安装IIS服务、启用ASP支持、设置网站绑定、配置默认文档与MIME类型等内容。合理的初始配置不仅能提升网站的运行效率,还能增强系统的安全性与可维护性。

3.1.1 安装IIS与启用ASP支持

在Windows系统中,IIS通常以“Windows功能”形式提供。以下是安装IIS并启用ASP支持的详细步骤:

操作步骤:

- 打开“控制面板” → “程序” → “启用或关闭Windows功能”。

- 勾选“Internet Information Services”及其子项:

- Web管理工具 (IIS管理控制台)

- 万维网服务 (World Wide Web Services)

- 应用程序开发功能 (如ASP、CGI、ISAPI扩展等) - 确认后点击“确定”,系统将自动安装IIS及相关组件。

启用ASP支持:

- 在“万维网服务” → “应用程序开发功能”中,确保“ASP”选项被勾选。

- 安装完成后,打开IIS管理器,进入“应用程序池”,确认默认应用程序池的“.NET CLR 版本”为“无托管代码”。

参数说明:

- ASP支持 :启用后允许IIS解析并执行

.asp文件中的VBScript或JScript代码。 - 应用程序池 :控制Web应用程序的运行环境,建议为不同站点配置独立的应用程序池以提高稳定性和隔离性。

3.1.2 网站绑定与端口设置

网站绑定是指将域名与服务器IP地址、端口进行映射,使得访问者可以通过特定的URL访问站点。

操作步骤:

- 打开IIS管理器,右键“站点” → “添加网站”。

- 输入站点名称、物理路径(如

C:\inetpub\wwwroot\mywebsite)。 - 设置绑定信息:

- IP地址 :选择“全部未分配”或指定IP。

- 端口 :默认为80,若需使用HTTPS则为443。

- 主机名 :输入域名,如www.mydomain.com。 - 点击“确定”完成绑定。

表格:常见端口及其用途

| 端口 | 协议 | 用途说明 |

|---|---|---|

| 80 | HTTP | 标准Web访问 |

| 443 | HTTPS | 安全加密访问 |

| 8080 | HTTP | 本地测试或代理服务 |

| 21 | FTP | 文件传输协议 |

| 25 | SMTP | 邮件发送服务 |

逻辑分析:

- 绑定多个域名 :同一IP地址可通过不同主机名绑定多个站点,实现虚拟主机功能。

- 端口冲突处理 :若80端口被其他程序占用,可通过

netstat -ano命令查找占用进程并终止。

3.1.3 默认文档与MIME类型配置

默认文档是指用户访问站点根目录时自动加载的页面,如 index.asp 或 default.html 。MIME类型则用于告诉浏览器服务器返回的数据类型。

配置默认文档:

- 在IIS管理器中选择目标站点。

- 双击“默认文档”图标。

- 点击右侧“添加”按钮,输入默认页面名称,如

index.asp。 - 调整顺序,确保优先加载的页面位于列表顶部。

配置MIME类型:

- 选择站点,双击“MIME类型”。

- 点击“添加”按钮,输入扩展名(如

.json)和MIME类型(如application/json)。

代码示例:

<!-- 示例:index.asp 内容 -->

<%

Response.Write("欢迎访问我的网站!")

%>

逻辑分析:

- 默认文档加载机制 :当用户访问

http://www.mydomain.com/时,IIS会按顺序查找并加载配置的默认文档。 - MIME类型的作用 :正确设置MIME类型有助于浏览器正确解析文件内容,避免出现下载行为或错误渲染。

3.2 Web目录结构管理

Web目录结构是网站内容存放的基础,合理组织目录结构有助于提升维护效率与安全性。IIS默认使用 Inetpub 目录作为站点根目录,但可根据需求进行自定义。

3.2.1 Inetpub目录的结构解析

Inetpub 是IIS默认的Web根目录,其结构如下:

C:\inetpub\

├── wwwroot/ --> 默认网站根目录

├── ftproot/ --> FTP根目录

└── history/ --> 日志历史记录

目录说明:

- wwwroot :存放所有可通过HTTP访问的网页文件。

- ftproot :用于FTP服务的文件存储。

- history :记录IIS日志的历史版本。

建议实践:

- 将每个站点的内容放置在独立子目录中,如

C:\inetpub\mywebsite。 - 使用符号链接(Symbolic Link)将实际内容目录映射到IIS站点目录。

3.2.2 虚拟目录与应用程序池配置

虚拟目录是IIS中用于映射物理路径的逻辑路径,可以实现多个物理路径在同一站点中统一访问。

创建虚拟目录:

- 在IIS管理器中选择目标站点。

- 右键 → “添加虚拟目录”。

- 输入别名(如

images)和物理路径(如D:\images)。 - 点击“确定”完成创建。

应用程序池配置:

- 在IIS管理器左侧选择“应用程序池”。

- 右键 → “添加应用程序池”。

- 设置名称、.NET CLR版本、托管管道模式等。

- 将站点或虚拟目录绑定到新创建的应用程序池。

mermaid流程图:

graph TD

A[用户访问虚拟目录] --> B{检查应用程序池配置}

B --> C[应用程序池运行时加载物理路径]

C --> D[返回请求内容]

逻辑分析:

- 虚拟目录优势 :便于内容分离管理,避免主站点目录过于臃肿。

- 应用程序池隔离 :不同站点使用不同池,避免一个站点崩溃影响其他站点。

3.2.3 文件权限与访问控制设置

文件权限控制是保障Web安全的重要环节。不当的权限设置可能导致网站被非法访问或篡改。

设置访问权限:

- 进入文件资源管理器,右键目标目录 → “属性” → “安全”选项卡。

- 添加或修改用户组权限:

- IIS_IUSRS :IIS默认运行账户。

- NETWORK SERVICE :旧版本IIS使用的账户。 - 勾选“读取”、“写入”等权限,点击“应用”。

设置IIS访问控制:

- 在IIS管理器中选择站点。

- 双击“身份验证”图标。

- 启用或禁用认证方式,如“匿名身份验证”、“Windows身份验证”。

表格:常见IIS身份验证方式比较

| 身份验证方式 | 描述 | 适用场景 |

|---|---|---|

| 匿名身份验证 | 不要求用户提供凭证 | 公共访问网站 |

| Windows身份验证 | 使用Windows账户登录 | 企业内部系统 |

| 基本身份验证 | 用户名密码明文传输 | 低安全性需求 |

| 摘要式身份验证 | 密码加密传输 | 需要基本安全的场景 |

逻辑分析:

- 最小权限原则 :仅授予必要的访问权限,防止越权访问。

- 混合身份验证 :可结合匿名访问与Windows认证,实现部分页面公开、部分页面受限访问。

3.3 网站权限与脚本执行控制

网站权限控制涉及用户访问权限、脚本执行权限等多个方面。合理的权限设置可以防止未授权访问、脚本注入等安全问题。

3.3.1 匿名认证与Windows身份验证

IIS支持多种身份验证方式,其中最常用的是“匿名身份验证”和“Windows身份验证”。

启用匿名身份验证:

- 在IIS管理器中选择站点。

- 双击“身份验证”。

- 右键“匿名身份验证” → “启用”。

- 设置匿名用户身份验证账户,可选择应用程序池标识或特定Windows账户。

启用Windows身份验证:

- 在“身份验证”页面中启用“Windows身份验证”。

- 设置其认证方式为NTLM或Kerberos(推荐Kerberos)。

示例代码:获取当前用户信息

<%

Dim userName

userName = Request.ServerVariables("LOGON_USER")

If userName = "" Then

Response.Write "当前为匿名访问"

Else

Response.Write "当前用户:" & userName

End If

%>

逻辑分析:

- LOGON_USER :服务器变量,用于获取已认证用户的Windows账户名。

- 混合认证场景 :可在站点中设置部分页面要求Windows认证,其他页面允许匿名访问。

3.3.2 脚本执行权限的配置策略

IIS默认允许执行ASP脚本,但为防止恶意脚本注入,需对执行权限进行精细控制。

配置脚本执行权限:

- 在IIS管理器中选择站点。

- 双击“处理程序映射”。

- 查找

.asp文件的映射,确保其执行权限为“允许执行扩展”。 - 若需限制执行权限,可编辑

web.config文件:

<configuration>

<system.webServer>

<handlers>

<remove name="PageHandlerFactory-Integrated-4.0" />

<add name="PageHandlerFactory-Integrated-4.0" path="*.asp" verb="*" type="System.Web.UI.PageHandlerFactory" preCondition="integratedMode" />

</handlers>

</system.webServer>

</configuration>

参数说明:

- verb=”*” :允许所有HTTP方法(GET、POST等)。

- preCondition :限定在集成模式下生效。

逻辑分析:

- 安全建议 :生产环境中应限制脚本执行路径,避免用户上传恶意脚本。

- 调试模式 :开发阶段可开启详细错误信息,上线后应关闭以防止信息泄露。

3.3.3 基于用户角色的访问控制机制

基于角色的访问控制(RBAC)是一种常见的权限管理策略,可用于控制不同用户对Web资源的访问权限。

实现方式:

- 使用Windows用户组作为角色来源。

- 在IIS中设置目录或文件的访问权限,限制特定用户组访问。

- ASP代码中可通过判断用户组实现逻辑控制:

<%

Dim userGroup

userGroup = GetGroupMembership(Request.ServerVariables("LOGON_USER"))

If InStr(userGroup, "Domain Admins") > 0 Then

Response.Write "您具有管理员权限"

Else

Response.Write "您为普通用户"

End If

Function GetGroupMembership(userName)

' 模拟获取用户所属组(实际应通过AD查询)

GetGroupMembership = "Domain Users,Domain Admins"

End Function

%>

逻辑分析:

- GetGroupMembership函数 :模拟获取用户所在组,实际中应通过Active Directory接口获取。

- 权限判断 :在关键操作前进行角色判断,防止越权操作。

通过本章的详细讲解与示例操作,读者应已掌握IIS服务器的基本配置、Web目录结构管理及权限控制策略。下一章节将深入探讨自定义域名解析机制与DNS模拟实现,为构建完整的免费域名系统打下坚实基础。

4. 自定义域名解析机制与DNS模拟实现

4.1 域名解析原理与流程分析

4.1.1 DNS协议的基本结构与工作原理

DNS(Domain Name System)是互联网中用于将域名转换为IP地址的核心协议之一。其基本结构由查询报文(Query Message)和响应报文(Response Message)组成,使用UDP协议进行通信,默认端口为53。DNS报文由以下几个部分组成:

- 事务ID(Transaction ID) :用于匹配查询与响应。

- 标志位(Flags) :包括查询/响应标识、操作码、权威应答标志、截断标志、递归查询标志等。

- 问题数(Question Count) :表示查询问题的数量。

- 回答资源记录数(Answer RRs) :表示响应中包含的资源记录数量。

- 授权资源记录数(Authority RRs)

- 附加资源记录数(Additional RRs)

以下是一个简化的DNS查询报文结构示意图(使用Mermaid格式):

graph TD

A[事务ID] --> B[标志位]

B --> C[问题数]

C --> D[回答资源记录数]

D --> E[授权资源记录数]

E --> F[附加资源记录数]

F --> G[问题部分]

G --> H[查询域名]

H --> I[查询类型]

I --> J[查询类]

DNS协议的基本工作流程如下:

- 用户输入域名(如

www.example.com)。 - 操作系统首先检查本地Hosts文件是否有对应的IP。

- 若没有,则向本地DNS服务器发送查询请求。

- DNS服务器通过递归或迭代方式获取域名对应的IP地址。

- 将IP地址返回给用户,完成解析。

4.1.2 域名查询的递归与迭代机制

DNS查询的两种主要方式是 递归查询 和 迭代查询 :

| 查询类型 | 描述 | 特点 |

|---|---|---|

| 递归查询 | 客户端向DNS服务器发起请求,要求服务器必须返回最终结果或错误信息 | 服务器负担重,但客户端只需一次请求 |

| 迭代查询 | 客户端向DNS服务器请求时,服务器不直接返回最终结果,而是返回下一个可能知道答案的服务器地址 | 减轻服务器压力,客户端需多次请求 |

递归查询流程如下(使用Mermaid绘制):

graph LR

Client --> RecDNS[本地DNS服务器]

RecDNS --> RootDNS[根DNS服务器]

RootDNS --> TLDNS[顶级域DNS服务器]

TLDNS --> AuthDNS[权威DNS服务器]

AuthDNS --> RecDNS

RecDNS --> Client

迭代查询流程则为:

graph LR

Client --> RootDNS

RootDNS --> Client[返回TLDNS地址]

Client --> TLDNS

TLDNS --> Client[返回AuthDNS地址]

Client --> AuthDNS

AuthDNS --> Client[返回IP地址]

4.1.3 本地Hosts文件与DNS缓存的作用

本地Hosts文件是操作系统中用于手动映射域名和IP地址的配置文件。其优先级高于DNS服务器查询,常用于开发测试、临时屏蔽某些网站等场景。

DNS缓存则是为提高解析效率而引入的机制,分为 本地缓存 (浏览器、操作系统)和 DNS服务器缓存 。缓存机制可以显著减少DNS查询次数,提升访问速度。

以下是一个Hosts文件的示例内容:

127.0.0.1 localhost

192.168.1.100 www.example.com

缓存机制的实现可通过设置TTL(Time to Live)值控制记录的有效时间。例如:

example.com. IN A 93.184.216.34 ; TTL=300秒

缓存的存在也带来了一些问题,如缓存污染、缓存失效延迟等,需通过合理的缓存策略加以控制。

4.2 自定义域名解析服务的设计

4.2.1 解析服务的功能模块划分

构建一个自定义域名解析服务需要划分多个功能模块,确保系统的稳定性与可扩展性。主要模块包括:

- 域名注册与绑定模块

- 解析请求监听与处理模块

- 记录存储与查询模块

- 缓存管理模块

- 日志记录与监控模块

各模块之间的交互流程如下(使用Mermaid绘制):

graph TD

A[用户注册域名] --> B[注册模块]

B --> C[存储模块]

C --> D[解析请求监听模块]

D --> E[解析处理模块]

E --> F[返回IP地址]

E --> G[缓存管理模块]

G --> C

4.2.2 用户域名注册与绑定机制

用户注册域名时,系统需要验证域名的唯一性,并将其与用户账户绑定。数据库设计可如下所示:

| 字段名 | 类型 | 说明 |

|---|---|---|

| domain_id | INT | 主键,自增 |

| user_id | INT | 用户ID |

| domain_name | VARCHAR(255) | 域名 |

| ip_address | VARCHAR(15) | 对应IP |

| created_at | DATETIME | 创建时间 |

| updated_at | DATETIME | 最后更新时间 |

注册流程示例代码(使用ASP语言):

<%

Dim domainName, ipAddress, userId

domainName = Request.Form("domain")

ipAddress = Request.Form("ip")

userId = Session("user_id")

' 验证域名是否已存在

Set rs = Server.CreateObject("ADODB.Recordset")

rs.Open "SELECT * FROM domains WHERE domain_name = '" & domainName & "'", conn

If rs.EOF Then

' 插入新记录

conn.Execute "INSERT INTO domains (user_id, domain_name, ip_address) VALUES (" & userId & ", '" & domainName & "', '" & ipAddress & "')"

Response.Write "域名注册成功!"

Else

Response.Write "该域名已被占用。"

End If

rs.Close

Set rs = Nothing

%>

代码分析:

Request.Form("domain"):获取用户提交的域名。Session("user_id"):获取当前用户的唯一标识。- 使用SQL查询判断域名是否已存在。

- 若不存在则插入新记录,否则提示用户已被占用。

4.2.3 解析记录的存储与更新策略

解析记录的存储建议采用关系型数据库,如MySQL或SQL Server。更新策略包括:

- 自动更新 :通过定时任务或API接口触发更新。

- 手动更新 :用户登录后台手动修改IP地址。

- 版本控制 :记录每次变更的详细信息,便于回滚。

更新记录的SQL语句示例如下:

UPDATE domains

SET ip_address = '192.168.1.200', updated_at = NOW()

WHERE domain_name = 'www.example.com' AND user_id = 123;

4.3 DNS协议的模拟实现

4.3.1 自定义DNS服务器的搭建

要模拟DNS服务器,可以使用Python的 socket 库来监听UDP端口53,并解析DNS查询请求。以下是一个简单的DNS服务器示例代码:

import socket

def dns_server():

server_socket = socket.socket(socket.AF_INET, socket.SOCK_DGRAM)

server_socket.bind(('0.0.0.0', 53))

print("DNS Server is running on port 53...")

while True:

data, addr = server_socket.recvfrom(512)

print(f"Received query from {addr}")

# 模拟响应

response = b'\x00\x00\x81\x80\x00\x01\x00\x01\x00\x00\x00\x00' # 标准响应头

response += data[12:] # 问题部分原样返回

response += b'\xc0\x0c\x00\x01\x00\x01\x00\x00\x00\x3c\x00\x04\xc0\xa8\x01\x01' # 模拟A记录,IP为192.168.1.1

server_socket.sendto(response, addr)

if __name__ == '__main__':

dns_server()

代码分析:

socket.socket(socket.AF_INET, socket.SOCK_DGRAM):创建UDP套接字。server_socket.bind(('0.0.0.0', 53)):绑定到所有IP地址的53端口。recvfrom(512):接收最大512字节的DNS查询数据。- 构建响应报文,其中

0xc0\xa8\x01\x01表示IP地址192.168.1.1。

4.3.2 域名解析请求的监听与响应

DNS服务器的核心功能是监听请求并返回正确的IP地址。在实际部署中,可以结合数据库查询实现动态响应。

例如,解析 www.example.com 时从数据库中获取对应的IP地址:

import socket

import sqlite3

def handle_dns_query(data):

# 解析查询域名

domain = parse_dns_query(data)

conn = sqlite3.connect('dns.db')

cursor = conn.cursor()

cursor.execute("SELECT ip_address FROM domains WHERE domain_name=?", (domain,))

result = cursor.fetchone()

conn.close()

if result:

return build_dns_response(data, result[0])

else:

return build_dns_response(data, '127.0.0.1') # 默认返回本地IP

def parse_dns_query(data):

# 简化解析逻辑

return 'www.example.com'

def build_dns_response(query_data, ip):

# 构建DNS响应报文

return query_data[:2] + b'\x81\x80' + query_data[4:]

def dns_server():

server_socket = socket.socket(socket.AF_INET, socket.SOCK_DGRAM)

server_socket.bind(('0.0.0.0', 53))

while True:

data, addr = server_socket.recvfrom(512)

response = handle_dns_query(data)

server_socket.sendto(response, addr)

dns_server()

说明:

parse_dns_query():解析查询的域名,此处为简化实现。build_dns_response():根据查询内容构建响应。- 结合数据库查询实现动态IP返回。

4.3.3 模拟DNS解析的测试与验证

测试自定义DNS服务器时,可以使用 dig 命令进行查询:

dig @127.0.0.1 www.example.com

预期输出中应包含 ANSWER SECTION ,显示返回的IP地址。也可以编写客户端代码模拟DNS查询:

import socket

def send_dns_query(domain):

client_socket = socket.socket(socket.AF_INET, socket.SOCK_DGRAM)

client_socket.settimeout(5)

# 构建DNS查询请求

query = b'\x00\x01\x01\x00\x00\x01\x00\x00\x00\x00\x00\x00'

for part in domain.split('.'):

query += bytes([len(part)]) + part.encode()

query += b'\x00\x00\x01\x00\x01'

client_socket.sendto(query, ('127.0.0.1', 53))

response, _ = client_socket.recvfrom(512)

print("Response:", response.hex())

send_dns_query("www.example.com")

测试步骤:

- 启动自定义DNS服务器。

- 运行上述客户端代码或使用

dig命令发起查询。 - 观察响应是否正确返回预期IP地址。

通过模拟实现和测试,开发者可以深入理解DNS协议的运行机制,并为构建完整的免费域名系统打下基础。

5. ASP与数据库的交互操作

在现代Web应用开发中,数据库是存储和管理数据的核心组件。ASP(Active Server Pages)作为经典的服务器端脚本语言,广泛用于构建动态网页。本章将深入探讨ASP如何与数据库进行交互,涵盖数据库连接、数据操作、事务处理以及安全防护等多个方面。通过本章内容,读者将掌握ASP中使用ADO.NET连接数据库、执行SQL语句、实现数据持久化以及防范SQL注入等关键技术。

5.1 数据库连接与配置

在ASP中,数据库连接主要依赖于ADO.NET(ActiveX Data Objects .NET)技术。ADO.NET 提供了丰富的类库来处理数据库连接、命令执行和数据读取等操作。掌握数据库连接的配置和优化策略,是构建高效Web应用的第一步。

5.1.1 ADO.NET的基本概念与连接方式

ADO.NET 是 .NET Framework 提供的一组用于访问数据源的类库。它主要包括以下核心组件:

- Connection :用于建立与数据库的连接。

- Command :用于执行SQL语句或存储过程。

- DataReader :提供只读、顺序访问的数据流。

- DataAdapter :用于填充DataSet并更新数据库。

- DataSet :内存中的数据缓存,支持断开连接的数据操作。

在ASP中,使用 ADO.NET 连接数据库的一般步骤如下:

- 引用 ADO.NET 的命名空间(如

System.Data.SqlClient)。 - 创建并配置数据库连接对象(如

SqlConnection)。 - 打开连接。

- 创建并执行数据库命令(如

SqlCommand)。 - 处理返回结果。

- 关闭连接。

示例代码:连接SQL Server数据库

<%

Dim connStr

connStr = "Server=localhost;Database=FreeDomainDB;User Id=sa;Password=yourPassword;"

Dim conn

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open connStr

If conn.State = 1 Then

Response.Write("数据库连接成功!")

Else

Response.Write("数据库连接失败!")

End If

conn.Close

Set conn = Nothing

%>

代码逻辑分析:

-connStr是连接字符串,用于指定数据库服务器、数据库名称、用户名和密码。

- 使用ADODB.Connection创建连接对象,并调用Open方法打开连接。

- 通过判断conn.State的值(1 表示打开状态)来确认连接是否成功。

- 最后使用Close方法关闭连接并释放资源。

5.1.2 数据库连接字符串的编写与测试

连接字符串是数据库连接的关键配置项。不同的数据库(如 SQL Server、MySQL、Access)具有不同的连接字符串格式。

常见数据库连接字符串示例:

| 数据库类型 | 示例连接字符串 |

|---|---|

| SQL Server | Server=localhost;Database=MyDB;User Id=sa;Password=123456; |

| MySQL | Server=localhost;Database=mydb;Uid=root;Pwd=mypassword; |

| Access | Provider=Microsoft.Jet.OLEDB.4.0;Data Source=C:\mydatabase.mdb; |

测试连接字符串的方法:

- 使用ASP脚本测试连接 :如上例所示,通过简单的打开连接判断是否成功。

- 使用数据库管理工具测试 :如 SQL Server Management Studio (SSMS) 或 MySQL Workbench。

- 日志记录与异常处理 :在连接失败时,记录错误信息以便排查。

5.1.3 连接池与性能优化策略

数据库连接是昂贵的操作,频繁打开和关闭连接会显著影响性能。因此,使用连接池(Connection Pooling)是提高数据库访问效率的关键手段。

连接池的工作原理:

- 当应用程序请求数据库连接时,连接池会检查是否存在可用连接。

- 如果存在,直接复用;如果不存在,则新建连接。

- 使用完毕后,连接不会真正关闭,而是返回连接池供下次使用。

启用连接池的连接字符串示例:

"Server=localhost;Database=FreeDomainDB;User Id=sa;Password=yourPassword;Pooling=true;Max Pool Size=100;"

参数说明:

-Pooling=true:启用连接池。

-Max Pool Size=100:连接池最大连接数。

连接池优化建议:

- 合理设置最大连接数 :避免资源耗尽。

- 及时释放连接 :确保每次使用完连接后都关闭或归还连接池。

- 使用参数化查询 :减少SQL语句编译次数,提升效率。

- 监控连接池状态 :通过性能计数器或日志分析连接池使用情况。

5.2 数据库操作与数据持久化

完成数据库连接后,下一步是执行数据操作。在ASP中,常见的操作包括插入、查询、更新和删除数据(CRUD操作)。本节将介绍如何使用SQL语句进行参数化查询、实现数据的增删改查,并探讨事务处理机制以确保数据一致性。

5.2.1 SQL语句的执行与参数化查询

在ASP中,执行SQL语句通常使用 ADODB.Command 对象。为了防止SQL注入攻击,推荐使用参数化查询。

示例代码:参数化查询插入用户数据

<%

Dim connStr

connStr = "Server=localhost;Database=FreeDomainDB;User Id=sa;Password=yourPassword;"

Dim conn

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open connStr

Dim cmd

Set cmd = Server.CreateObject("ADODB.Command")

cmd.ActiveConnection = conn

cmd.CommandText = "INSERT INTO Users (Username, Email) VALUES (?, ?)"

cmd.Parameters.Append cmd.CreateParameter("Username", 200, 1, 50, "testuser")

cmd.Parameters.Append cmd.CreateParameter("Email", 200, 1, 100, "testuser@example.com")

cmd.Execute

Response.Write("用户数据插入成功!")

conn.Close

Set cmd = Nothing

Set conn = Nothing

%>

代码逻辑分析:

- 使用ADODB.Command构建SQL命令。

- 使用CreateParameter方法添加参数,防止SQL注入。

- 执行Execute方法完成数据插入。

5.2.2 用户数据的增删改查操作实现

数据库操作中最常见的CRUD操作如下:

| 操作类型 | SQL语句 | 功能说明 |

|---|---|---|

| 插入(Create) | INSERT INTO table (cols) VALUES (values) |

添加新记录 |

| 查询(Read) | SELECT cols FROM table WHERE condition |

获取数据 |

| 更新(Update) | UPDATE table SET col = value WHERE condition |

修改现有记录 |

| 删除(Delete) | DELETE FROM table WHERE condition |

删除记录 |

示例代码:查询用户数据

<%

Dim connStr

connStr = "Server=localhost;Database=FreeDomainDB;User Id=sa;Password=yourPassword;"

Dim conn

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open connStr

Dim rs

Set rs = Server.CreateObject("ADODB.Recordset")

rs.Open "SELECT * FROM Users", conn

While Not rs.EOF

Response.Write("用户名:" & rs("Username") & ",邮箱:" & rs("Email") & "<br>")

rs.MoveNext

Wend

rs.Close

Set rs = Nothing

conn.Close

Set conn = Nothing

%>

代码逻辑分析:

- 使用ADODB.Recordset对象执行查询并遍历结果集。

- 通过rs.EOF判断是否到达结果末尾,循环输出每条记录。

5.2.3 数据库事务处理与错误回滚机制

在涉及多步数据库操作时,事务(Transaction)可以确保操作的原子性。如果其中任何一步失败,整个事务将回滚到初始状态,避免数据不一致。

示例代码:使用事务插入用户和域名记录

<%

Dim connStr

connStr = "Server=localhost;Database=FreeDomainDB;User Id=sa;Password=yourPassword;"

Dim conn

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open connStr

On Error Resume Next ' 启用错误处理

conn.BeginTrans ' 开始事务

Dim cmd

Set cmd = Server.CreateObject("ADODB.Command")

cmd.ActiveConnection = conn

' 插入用户

cmd.CommandText = "INSERT INTO Users (Username, Email) VALUES ('user1', 'user1@example.com')"

cmd.Execute

' 插入域名

cmd.CommandText = "INSERT INTO Domains (DomainName, UserID) VALUES ('user1.free.com', 1)"

cmd.Execute

If Err.Number = 0 Then

conn.CommitTrans ' 提交事务

Response.Write("事务提交成功!")

Else

conn.RollbackTrans ' 回滚事务

Response.Write("事务回滚,错误代码:" & Err.Number)

End If

conn.Close

Set cmd = Nothing

Set conn = Nothing

%>

代码逻辑分析:

- 使用BeginTrans启动事务。

- 执行多个SQL语句,若任意一个失败,使用RollbackTrans回滚。

- 若全部成功,使用CommitTrans提交事务。

5.3 数据安全与防注入措施

数据库安全是Web应用中最关键的部分之一。SQL注入是常见的攻击方式之一,攻击者通过构造恶意SQL语句绕过正常逻辑,获取或篡改数据。本节将深入讲解SQL注入原理,并提供防御策略。

5.3.1 SQL注入原理与常见攻击方式

SQL注入是通过在用户输入中插入恶意SQL代码,改变原有SQL语句的逻辑。例如:

SELECT * FROM Users WHERE Username = 'admin' AND Password = '123456'

若用户输入密码为 ' OR '1'='1 ,则最终语句变为:

SELECT * FROM Users WHERE Username = 'admin' AND Password = '' OR '1'='1'

由于 '1'='1' 总为真,攻击者可绕过身份验证。

5.3.2 防御SQL注入的最佳实践

- 使用参数化查询 :如上例所示,使用

CreateParameter方法。 - 输入验证 :对用户输入进行合法性检查,如长度、格式等。

- 最小权限原则 :数据库账户仅具备执行必要操作的权限。

- 过滤特殊字符 :如单引号

',替换为两个单引号''。 - 使用ORM框架 :如 Entity Framework,自动处理SQL注入问题。

5.3.3 参数化查询与输入验证机制

示例代码:带输入验证的登录验证

<%

Dim username, password

username = Request.Form("username")

password = Request.Form("password")

' 简单输入验证

If Len(username) < 3 Or Len(password) < 6 Then

Response.Write("用户名或密码不符合要求!")

Exit Sub

End If

Dim connStr

connStr = "Server=localhost;Database=FreeDomainDB;User Id=sa;Password=yourPassword;"

Dim conn

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open connStr

Dim cmd

Set cmd = Server.CreateObject("ADODB.Command")

cmd.ActiveConnection = conn

cmd.CommandText = "SELECT * FROM Users WHERE Username = ? AND Password = ?"

cmd.Parameters.Append cmd.CreateParameter("Username", 200, 1, 50, username)

cmd.Parameters.Append cmd.CreateParameter("Password", 200, 1, 50, password)

Dim rs

Set rs = cmd.Execute()

If Not rs.EOF Then

Response.Write("登录成功!")

Else

Response.Write("用户名或密码错误!")

End If

rs.Close

Set rs = Nothing

conn.Close

Set cmd = Nothing

Set conn = Nothing

%>

流程图说明:

graph TD

A[用户输入用户名和密码] --> B[验证输入长度]

B --> C{输入是否合法?}

C -->|是| D[执行参数化查询]

C -->|否| E[提示错误]

D --> F{查询结果是否为空?}

F -->|否| G[登录成功]

F -->|是| H[登录失败]

逻辑分析:

- 首先验证输入长度,防止过短输入。

- 使用参数化查询执行登录验证,防止SQL注入。

- 根据查询结果判断是否登录成功。

6. Web安全防护与错误日志分析

随着Web应用的复杂性和交互性不断增强,安全防护成为系统开发和运维中不可或缺的一环。本章将围绕Web应用安全防护的核心技术、错误日志的记录与分析机制,以及系统安全加固与调试技巧展开深入探讨。通过本章的学习,开发者将能够掌握常见的Web攻击方式及其防御策略,了解如何构建健壮的异常处理机制,并利用日志进行问题定位与性能优化。

6.1 Web应用安全基础

Web应用安全是保障用户数据完整性和系统稳定性的关键。随着攻击手段的多样化,XSS(跨站脚本攻击)、CSRF(跨站请求伪造)等攻击方式对系统构成了巨大威胁。本节将深入剖析这些攻击的工作原理,并提供有效的防护策略。

6.1.1 XSS攻击原理与防护策略

XSS攻击 是指攻击者通过在网页中注入恶意脚本,使得其他用户在浏览网页时执行该脚本,从而窃取用户数据、劫持会话等。XSS攻击通常分为三类:

| 类型 | 描述 |

|---|---|

| 存储型XSS | 恶意脚本被存储在服务器上,如评论区、用户资料等 |

| 反射型XSS | 恶意脚本作为请求参数被反射回浏览器执行 |

| DOM型XSS | 攻击通过修改页面的DOM(文档对象模型)来触发脚本执行 |

防护策略:

- 输入过滤: 对所有用户输入进行严格过滤,避免将未经处理的数据直接输出到HTML、JavaScript或URL中。

- 输出编码: 根据输出位置进行HTML、URL、JavaScript等编码,防止脚本执行。

- CSP(内容安全策略): 通过设置HTTP头

Content-Security-Policy限制网页只能加载指定来源的脚本。

ASP示例代码:

<%

Dim userInput

userInput = Request.Form("comment")

' 对输入进行HTML编码

userInput = Server.HTMLEncode(userInput)

%>

代码分析:

Request.Form("comment")获取用户提交的评论内容。Server.HTMLEncode()是ASP内置函数,用于对字符串进行HTML编码,将<,>,&等特殊字符转换为HTML实体,防止脚本注入。- 输出前进行编码处理,确保即使用户输入了脚本内容,浏览器也不会执行。

6.1.2 CSRF攻击的识别与防范

CSRF(Cross-Site Request Forgery) 是攻击者诱导用户在已认证的Web应用中执行非预期的操作,例如转账、修改密码等。由于请求携带了用户的认证信息(如Cookie),服务器无法分辨是否是用户自愿发起的。

攻击流程图:

graph TD

A[用户登录银行网站] --> B[攻击者诱导用户访问恶意网站]

B --> C[恶意网站发起请求到银行网站]

C --> D[银行网站执行操作,因Cookie存在而认证成功]

防护策略:

- 使用Anti-CSRF Token: 在表单中加入一次性令牌,并在服务器端验证。

- SameSite Cookie属性: 设置Cookie的

SameSite属性为Strict或Lax,防止跨站请求携带Cookie。 - 验证Referer头: 检查请求来源是否合法。

ASP示例代码:

<%

' 生成CSRF Token

Dim csrfToken

csrfToken = CreateObject("System.Guid").NewGuid.ToString()

Session("CSRF_TOKEN") = csrfToken

%>

<form action="submit.asp" method="post">

<input type="hidden" name="csrf_token" value="<%= csrfToken %>">

<input type="text" name="username" />

<input type="submit" value="提交" />

</form>

代码分析:

- 使用

System.Guid生成唯一Token,并将其存储在Session中。 - 表单中隐藏字段

csrf_token将Token传回服务器。 - 在

submit.asp中需验证Token是否与Session中的一致,防止伪造请求。

6.1.3 输入过滤与输出编码机制

输入过滤与输出编码 是防御多种Web攻击的核心机制。输入过滤确保用户输入的数据符合预期格式,输出编码则保证数据在输出到HTML、JavaScript或URL时不会被解释为可执行代码。

过滤与编码示例:

<%

Dim email

email = Request.Form("email")

' 输入验证:判断是否为邮箱格式

If InStr(email, "@") = 0 Then

Response.Write "邮箱格式不正确"

Else

' 输出编码

Response.Write "您的邮箱是:" & Server.URLEncode(email)

End If

%>

代码分析:

InStr(email, "@")判断邮箱中是否包含“@”符号,进行基本格式校验。Server.URLEncode()对URL参数进行编码,防止出现非法字符导致安全漏洞。- 邮箱在输出前进行编码,避免直接输出原始内容可能引发的安全问题。

6.2 错误日志的记录与分析

错误日志是系统运行状态的重要记录,对于调试问题、监控异常、优化性能具有关键作用。本节将介绍如何配置日志记录机制、捕获异常信息以及使用工具进行日志分析。

6.2.1 日志记录的配置与格式定义

在ASP中,可以通过文件系统或数据库记录日志信息。常见的日志格式包括时间戳、日志级别、消息内容等。

日志格式示例:

[2025-04-05 10:23:45] [INFO] 用户登录成功

[2025-04-05 10:24:01] [ERROR] 数据库连接失败

ASP日志记录代码示例:

<%

Sub WriteLog(level, message)

Dim fs, logFile, logPath

logPath = Server.MapPath("logs/app.log")

Set fs = CreateObject("Scripting.FileSystemObject")

Set logFile = fs.OpenTextFile(logPath, 8, True)

logFile.WriteLine "[" & Now() & "] [" & level & "] " & message

logFile.Close

End Sub

%>

代码分析:

- 使用

Scripting.FileSystemObject创建文件对象。 OpenTextFile以追加模式打开日志文件(参数8表示追加写入)。- 写入格式化日志信息,包含时间戳、日志级别和消息内容。

- 每次调用

WriteLog即可记录日志。

6.2.2 异常信息的捕获与处理流程

在Web应用中,异常处理机制可以防止系统崩溃,同时记录错误信息用于后续分析。

异常处理流程图:

graph TD

A[程序执行] --> B{是否发生异常?}

B -- 是 --> C[捕获异常]

C --> D[记录错误日志]

D --> E[返回用户友好错误页面]

B -- 否 --> F[正常返回结果]

ASP异常处理示例代码:

<%

On Error Resume Next

Dim conn

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open "Provider=SQLOLEDB;Data Source=server;Initial Catalog=db;User ID=user;Password=pass;"

If Err.Number <> 0 Then

Call WriteLog("ERROR", "数据库连接失败:" & Err.Description)

Response.Write "系统内部错误,请稍后重试"

End If

%>

代码分析:

On Error Resume Next启用错误继续执行模式。- 若数据库连接失败,

Err.Number不为0,进入错误处理流程。 - 调用

WriteLog函数记录错误详情,并返回用户提示信息。

6.2.3 日志分析工具与自动化监控

日志量较大时,手动分析效率低,可以借助日志分析工具实现自动化监控与告警。

常用日志分析工具:

| 工具 | 功能特点 |

|---|---|

| ELK Stack(Elasticsearch, Logstash, Kibana) | 分布式日志收集、分析与可视化 |

| Splunk | 强大的日志搜索与告警机制 |

| Graylog | 开源日志管理平台,支持多来源日志聚合 |

日志监控流程图:

graph TD

A[应用程序写入日志] --> B[日志采集器读取日志]

B --> C[日志传输(如RabbitMQ/Kafka)]

C --> D[日志存储(Elasticsearch)]

D --> E[可视化展示(Kibana)]

E --> F[设置告警规则]

通过集成自动化日志分析平台,可以实时掌握系统运行状态,快速定位异常问题。

6.3 安全加固与系统调试技巧

在Web系统部署上线前,必须进行安全加固和系统调试,确保系统在面对攻击和高并发访问时依然稳定运行。

6.3.1 安全审计与漏洞扫描方法

安全审计是对系统进行全面检查,识别潜在漏洞和安全风险。常见的审计手段包括:

- 静态代码分析: 使用工具扫描代码中的安全问题,如SQL注入、XSS等。

- 动态扫描: 使用工具模拟攻击行为,检测系统响应。

- 渗透测试: 模拟真实攻击者行为,测试系统防护能力。

推荐工具:

| 工具 | 用途 |

|---|---|

| OWASP ZAP | Web应用漏洞扫描 |

| Burp Suite | 手动与自动漏洞检测 |

| Nmap | 网络扫描与服务识别 |

6.3.2 脚本调试与断点设置技巧

调试是发现和修复错误的重要手段。在ASP中,可以通过以下方式辅助调试:

- 使用

Response.Write输出调试信息 - 启用IIS的详细错误信息

- 结合浏览器开发者工具进行前端调试

ASP调试示例:

<%

Dim debugMode

debugMode = True

If debugMode Then

Response.Write "<pre>当前用户ID:" & Session("UserID") & "</pre>"

End If

%>

代码分析:

- 通过设置

debugMode = True控制是否输出调试信息。 - 使用

Response.Write输出变量内容,帮助定位问题。 - 生产环境应关闭调试输出,防止信息泄露。

6.3.3 性能监控与资源消耗分析

系统性能直接影响用户体验和稳定性。通过性能监控,可以识别瓶颈并进行优化。

性能监控指标:

| 指标 | 描述 |

|---|---|

| 页面加载时间 | 页面从请求到渲染完成的时间 |

| 并发连接数 | 同时连接服务器的用户数 |

| CPU/内存使用率 | 服务器资源占用情况 |

| 数据库查询响应时间 | SQL语句执行耗时 |

监控工具:

| 工具 | 功能 |

|---|---|

| Performance Monitor(Windows) | 实时监控服务器资源 |

| New Relic | 应用性能监控与分析 |

| AppDynamics | 企业级性能管理平台 |

资源监控流程图:

graph TD

A[系统运行] --> B[采集性能数据]

B --> C[存储监控数据]

C --> D[生成性能报告]

D --> E[触发告警或优化建议]

通过性能监控,可以及时发现系统瓶颈,优化数据库查询、缓存机制或服务器配置,从而提升系统整体表现。

本章系统讲解了Web应用安全防护机制、错误日志的记录与分析策略,以及安全加固与调试技巧。通过本章内容的学习,开发者应具备构建安全、稳定、可维护的Web系统的能力。下一章将进入系统的完整部署与实战演练环节,为实际项目上线做好准备。

7. 免费域名系统的完整部署与实战演练

7.1 系统部署前的准备

7.1.1 服务器环境检查与依赖安装

在正式部署免费域名系统之前,首先需要确保服务器环境符合系统运行的基本要求。以下是一个典型的检查清单:

| 检查项 | 描述 | 是否完成 |

|---|---|---|

| IIS 安装 | 确保 Windows Server 已安装 IIS,并启用 ASP 支持 | ✅ |

| .NET Framework | 安装 .NET Framework 4.0 或更高版本 | ✅ |

| 数据库支持 | 安装 SQL Server Express 或 MySQL(根据系统配置) | ✅ |

| 防火墙设置 | 开放 80、443、53(DNS)端口 | ✅ |

| 域名解析服务 | 安装 DNS Server 角色(如需本地 DNS 服务) | ❌ |

在实际部署中,可以通过 PowerShell 脚本自动化完成 IIS 和相关组件的安装:

# 安装 IIS 及 ASP 支持

Install-WindowsFeature -name Web-Server -IncludeManagementTools

Install-WindowsFeature -name Web-ASP -IncludeAllSubFeature

说明 :该脚本适用于 Windows Server 2012 及以上版本,安装完成后需重启服务器。

7.1.2 数据库结构初始化与配置

系统依赖数据库进行用户管理、域名绑定、解析记录存储等操作。以下是数据库初始化的典型流程:

- 使用 SQL Server Management Studio (SSMS) 创建一个新的数据库

FreeDNSDB。 - 执行如下 SQL 脚本创建基础表结构:

-- 用户表

CREATE TABLE Users (

UserID INT IDENTITY PRIMARY KEY,

Username VARCHAR(50) NOT NULL UNIQUE,

PasswordHash VARCHAR(255) NOT NULL,

Email VARCHAR(100),

CreatedAt DATETIME DEFAULT GETDATE()

);

-- 域名表

CREATE TABLE Domains (

DomainID INT IDENTITY PRIMARY KEY,

UserID INT FOREIGN KEY REFERENCES Users(UserID),

DomainName VARCHAR(255) NOT NULL UNIQUE,

CreatedAt DATETIME DEFAULT GETDATE()

);

-- 解析记录表

CREATE TABLE DNSRecords (

RecordID INT IDENTITY PRIMARY KEY,

DomainID INT FOREIGN KEY REFERENCES Domains(DomainID),

RecordType VARCHAR(10) NOT NULL, -- A, CNAME, MX 等

Value VARCHAR(255) NOT NULL,

TTL INT DEFAULT 300

);

参数说明 :

-UserID:外键,关联用户表。

-RecordType:记录类型,如 A、CNAME、MX。

-TTL:Time to Live,记录在缓存中存活的时间(单位:秒)。

7.1.3 域名绑定与DNS指向设置

将域名绑定到服务器 IP 地址,并配置 DNS 指向:

- 在域名注册商(如 GoDaddy、Namecheap)后台,将域名的 A 记录指向服务器公网 IP。

- 若使用本地 DNS 服务,可在 DNS Manager 中添加区域和 A 记录:

graph TD

A[域名注册商] --> B(修改A记录)

B --> C{IP地址指向服务器}

C --> D[本地DNS服务器]

D --> E{配置区域文件}

E --> F[添加域名解析记录]

7.2 系统功能的完整测试流程

7.2.1 用户注册与域名申请测试

在浏览器中访问部署好的系统首页,进行用户注册测试:

- 打开注册页面:

http://yourdomain.com/register.asp - 输入用户名、邮箱、密码,提交注册请求。

- 检查数据库

Users表是否成功插入新用户记录。 - 登录系统后,进入域名申请页面,提交申请

test.yourdomain.com。

ASP 示例代码 :注册页面处理逻辑

<%

Dim username, email, password

username = Request.Form("username")

email = Request.Form("email")

password = Request.Form("password")

' 密码加密

Dim passwordHash

passwordHash = GenerateHash(password) ' 自定义哈希函数

' 插入数据库

Dim conn, rs

Set conn = Server.CreateObject("ADODB.Connection")

conn.Open "Provider=SQLOLEDB;Data Source=localhost;Initial Catalog=FreeDNSDB;User ID=sa;Password=yourpassword;"

Dim sql

sql = "INSERT INTO Users (Username, PasswordHash, Email) VALUES ('" & username & "', '" & passwordHash & "', '" & email & "')"

conn.Execute(sql)

conn.Close

Set conn = Nothing

Response.Write "注册成功!"

%>

7.2.2 解析服务的响应与准确性验证

使用 nslookup 命令验证域名解析是否正常:

nslookup test.yourdomain.com

预期输出应为服务器的 IP 地址:

Server: 192.168.1.1

Address: 192.168.1.1#53

Non-authoritative answer:

Name: test.yourdomain.com

Address: 10.0.0.100

若解析失败,可检查 DNS 服务是否正常运行,或查看日志文件:

C:\Windows\System32\logfiles\DNS\dns.log

7.2.3 安全机制与异常处理测试

尝试进行以下安全测试:

- SQL注入测试 :在登录表单中输入

' OR '1'='1,系统应拒绝登录并记录日志。 - XSS测试 :在用户资料中输入

<script>alert('xss')</script>,页面应自动转义输出。 - CSRF测试 :伪造跨站请求,应被服务器拒绝。

ASP 安全处理代码示例 :

Function SanitizeInput(input)

' 防止 XSS

input = Server.HTMLEncode(input)

' 防止 SQL 注入

input = Replace(input, "'", "''")

SanitizeInput = input

End Function

7.3 系统上线与后期维护

7.3.1 上线部署流程与注意事项

上线流程如下:

- 将项目文件上传至服务器的

C:\inetpub\wwwroot\freedns目录。 - 配置 IIS 站点,绑定域名

yourdomain.com。 - 设置应用程序池为

.NET CLR 版本 v4.0,并启用 32 位应用程序支持。 - 设置数据库连接字符串:

<!-- web.config -->

<connectionStrings>

<add name="FreeDNSDB" connectionString="Provider=SQLOLEDB;Data Source=localhost;Initial Catalog=FreeDNSDB;User ID=sa;Password=yourpassword;" />

</connectionStrings>

注意事项 :

- 避免使用sa用户,应创建专用数据库账户。

- 启用 HTTPS,防止数据明文传输。

- 配置 IIS 的请求限制,防止 DDOS 攻击。

7.3.2 系统性能优化与资源监控

使用以下工具进行性能优化:

- IIS 自带的性能监控器 (Performance Monitor)

- SQL Server Profiler :分析慢查询

- Application Insights :集成 ASP 应用监控

优化建议 :

- 启用 IIS 压缩(GZIP)

- 设置静态资源缓存时间

- 使用数据库索引优化查询效率

7.3.3 用户反馈收集与版本迭代规划

部署完成后,建立用户反馈机制:

- 在系统中嵌入反馈表单。

- 使用邮件或 Webhook 将用户意见发送至管理员邮箱。

- 每月发布一次版本更新,修复已知问题并添加新功能。

版本迭代计划表(示例)

| 版本号 | 功能改进 | 计划发布时间 |

|---|---|---|

| v1.1 | 支持 CNAME 解析 | 2025-04-15 |

| v1.2 | 添加 API 接口供第三方调用 | 2025-05-01 |

| v1.3 | 实现多语言支持 | 2025-06-01 |

(章节内容未完,后续章节将继续深入探讨系统扩展与高可用部署策略)

简介:免费域名系统(ver2.0)是一个基于ASP技术构建的非传统域名管理系统,支持“sx@sx163.net”格式访问网站,旨在简化域名服务的部署与管理。该系统适用于非专业人员快速搭建域名服务,包含完整的IIS服务器配置文件、ASP源码、数据库连接配置等内容。项目压缩包“Inetpub”包含网站运行所需脚本、样式表及配置文件,适合学习ASP开发、IIS部署及域名解析机制。通过该项目,用户可掌握ASP基础编程、IIS配置、数据库管理、安全防护及常见错误调试等核心技能。

更多推荐

已为社区贡献5条内容

已为社区贡献5条内容

所有评论(0)