SSH统计并显示当前在线用户信息实战指南

本章详细介绍了w命令的基本功能、输出字段含义、参数使用方式及其在实际运维中的应用场景。通过w命令,系统管理员可以实时掌握当前登录用户的状态、来源IP、执行命令等信息,进而进行用户行为分析、异常登录监控等操作。在后续章节中,我们将进一步介绍如何结合watch命令实现对用户登录状态的实时监控,并通过自动化脚本将监控结果记录到日志文件中,提升系统的可观测性和安全性。

简介:SSH(Secure Shell)是一种用于安全远程管理的网络协议,广泛应用于Linux/Unix服务器管理中。本文介绍了如何使用 who 、 w 、 last 、 watch 等命令统计并显示当前通过SSH连接的在线用户信息,并探讨了SSH在远程数据库管理(如Oracle)中的应用,包括SSH隧道的配置和自动化连接优化。同时,文章还区分了运维中的SSH协议与Java开发中SSH框架的不同含义,帮助读者全面掌握SSH在系统监控与安全运维中的实用技巧。

1. SSH协议基础与作用

SSH(Secure Shell)是一种广泛应用于Linux/Unix系统的安全网络协议,它通过加密机制保障远程登录、命令执行和文件传输过程中的数据安全。相比传统的Telnet、FTP等明文传输协议,SSH通过非对称加密、密钥交换和身份认证等技术手段,有效防止了中间人攻击与数据窃听。在现代IT运维中,SSH不仅是远程服务器管理的基础工具,更是实现自动化部署、安全通信和数据库远程访问的关键支撑。本章将深入解析SSH协议的工作原理、通信流程及其在安全加固中的核心作用,为后续章节的命令操作与高级应用奠定坚实基础。

2. 查看在线用户信息命令(who)

在Linux系统管理中,了解当前有哪些用户在线、从何处登录、登录时间以及用户执行的活动,是保障系统安全与资源合理分配的重要手段之一。 who 命令作为查看当前在线用户信息的基础命令,提供了简洁直观的输出,帮助运维人员快速掌握系统用户的登录状态。

本章将从 who 命令的基本使用入手,逐步深入讲解其参数扩展功能,并结合实战场景分析其在用户审计、访问分析中的实际应用,帮助读者全面掌握该命令的使用方法与适用场景。

2.1 who命令的基本使用

who 命令是Linux系统中用于查看当前登录用户的命令之一,其输出结果默认包括用户名、终端、登录时间以及登录来源(IP或主机名)等关键信息。这一命令虽然简单,但却是系统监控的基础工具之一。

2.1.1 查看当前登录系统的用户

执行 who 命令最基础的用法非常简单,只需在终端输入:

who

输出示例:

user1 pts/0 2025-04-05 10:30 (192.168.1.100)

user2 pts/1 2025-04-05 10:35 (192.168.1.101)

逻辑分析与参数说明:

user1,user2:当前登录的用户名。pts/0,pts/1:伪终端设备,表示通过SSH等远程连接方式登录。2025-04-05 10:30:表示用户登录的日期和时间。(192.168.1.100):用户来源IP地址或主机名。

该命令适用于快速查看当前有哪些用户登录了系统,尤其在多用户环境中非常实用。

2.1.2 理解who命令输出字段含义

为了更准确地理解 who 命令的输出内容,我们可以将输出字段逐一解析如下:

| 字段名 | 含义说明 |

|---|---|

| USER | 登录用户名 |

| LINE | 登录终端设备(如 tty1 表示本地终端,pts/0 表示伪终端) |

| TIME | 用户登录时间 |

| COMMENT | 用户登录信息(如IP地址或主机名) |

扩展说明:

tty:表示物理终端,例如本地终端登录。pts:伪终端,通常表示通过SSH远程登录。? :0:表示X Window图形界面登录。system boot:系统启动时间,当使用who -b查看时会显示。

这些信息可以帮助我们判断用户是本地登录还是远程登录,以及登录的具体时间,从而为系统安全审计提供基础数据。

2.2 who命令的参数与扩展功能

除了基础的 who 命令外,它还支持多个参数来扩展其功能,可以查看系统运行状态、过滤特定用户信息,甚至与其他命令结合使用以实现更复杂的监控功能。

2.2.1 使用who命令查看系统运行状态

通过添加参数 -b ,我们可以查看系统的启动时间:

who -b

输出示例:

system boot 2025-04-05 09:00:00

逻辑分析与参数说明:

-b:显示系统上次启动的时间。- 该信息来源于

/var/run/utmp或/var/log/wtmp日志文件,是系统运行状态的重要指标之一。

此外,我们还可以使用以下参数查看不同信息:

| 参数 | 功能说明 |

|---|---|

-r |

查看系统当前运行级别 |

-H |

显示表头信息 |

-u |

显示当前用户及空闲时间 |

-q |

快速显示当前登录用户数和用户名列表 |

示例:

who -r

输出示例:

run-level 3 2025-04-05 09:00:00

这表示系统当前运行在运行级别3(多用户模式,无图形界面)。

2.2.2 结合其他命令过滤特定用户信息

who 命令可以与 grep 配合使用,实现对特定用户的过滤。

示例:

who | grep user1

输出示例:

user1 pts/0 2025-04-05 10:30 (192.168.1.100)

逻辑分析与参数说明:

grep user1:表示从who的输出中筛选包含user1的行。- 此方法适用于在大量用户登录的环境中快速定位某个用户。

进一步应用:

结合 awk 提取登录IP地址:

who | grep user1 | awk '{print $5}'

输出示例:

(192.168.1.100)

代码逻辑说明:

awk '{print $5}':提取第五个字段,即用户登录来源IP。- 此操作可用于自动化脚本中提取登录信息进行后续分析。

2.3 who命令的实战应用

在实际运维工作中, who 命令不仅仅是一个查看用户登录的工具,它还可以作为用户审计、安全监控和访问分析的重要组成部分。

2.3.1 在脚本中调用who进行用户审计

我们可以通过编写Shell脚本,定期调用 who 命令记录当前登录用户信息,用于用户行为审计。

示例脚本:user_audit.sh

#!/bin/bash

# 定义日志文件路径

LOGFILE="/var/log/user_audit.log"

# 获取当前时间戳

TIMESTAMP=$(date +"%Y-%m-%d %T")

# 获取当前登录用户信息

USER_INFO=$(who)

# 将信息写入日志文件

echo "[$TIMESTAMP] Current logged users:" >> $LOGFILE

echo "$USER_INFO" >> $LOGFILE

echo "----------------------------------------" >> $LOGFILE

执行逻辑说明:

TIMESTAMP=$(date +"%Y-%m-%d %T"):获取当前时间戳,用于日志记录。USER_INFO=$(who):执行who命令并将结果存储在变量中。echo "$USER_INFO" >> $LOGFILE:将用户信息追加写入日志文件。- 该脚本可配合

cron每隔一定时间执行一次,实现用户登录信息的周期性审计。

配置 cron 示例:

# 每隔10分钟执行一次用户审计

*/10 * * * * /path/to/user_audit.sh

2.3.2 使用who命令分析服务器并发访问情况

在高并发服务器环境中,我们可以通过 who 命令统计当前登录的用户数量,进而分析服务器的负载压力。

示例:

who | wc -l

输出示例:

2

逻辑分析与参数说明:

wc -l:统计行数,即当前登录的用户数量。- 此命令可用于脚本中设置阈值,当用户数超过设定值时触发告警。

进阶脚本:并发用户监控脚本

#!/bin/bash

MAX_USERS=5

CURRENT_USERS=$(who | wc -l)

if [ $CURRENT_USERS -gt $MAX_USERS ]; then

echo "警告:当前登录用户数 ($CURRENT_USERS) 超过阈值 ($MAX_USERS)"

# 可在此处添加邮件告警或其他通知机制

fi

流程图(mermaid):

graph TD

A[开始] --> B[获取当前用户数]

B --> C{是否超过阈值?}

C -->|是| D[发送告警]

C -->|否| E[结束]

逻辑说明:

- 脚本首先定义最大允许用户数

MAX_USERS。 - 使用

who | wc -l获取当前用户数。 - 判断是否超过阈值,若超过则触发告警逻辑。

该脚本可以作为服务器资源监控的一部分,用于及时发现异常访问行为,防止系统资源被过度占用。

通过本章的学习,我们不仅掌握了 who 命令的基本使用方法,还了解了其参数扩展功能,并结合Shell脚本实现了用户审计与访问监控的实战应用。在实际运维中, who 命令虽然简单,但其灵活的使用方式使其成为系统安全监控的重要工具之一。在下一章中,我们将继续学习另一个与用户连接状态密切相关的命令 —— w ,并探讨其在实时监控中的作用。

3. 查看用户连接IP及进程命令(w)

在IT运维工作中,了解当前系统中有哪些用户正在登录、他们的来源IP地址以及正在进行的操作,是保障系统安全和进行故障排查的重要环节。Linux系统中, w 命令作为 who 命令的增强版本,不仅能显示当前登录用户的信息,还能实时展示用户当前的活动状态和正在执行的进程。本章将深入解析 w 命令的功能、输出字段、参数用法及其在实际运维中的应用,帮助读者掌握如何通过 w 命令实现对系统用户连接状态的全面监控。

3.1 w命令的功能与基本输出

3.1.1 实时查看用户登录及活动状态

w 命令是Linux系统中用于查看当前系统登录用户及其活动状态的重要工具。与 who 命令相比, w 不仅显示了用户的登录信息,还包含了用户当前执行的命令、登录终端、来源IP地址等更丰富的数据。

示例命令:

w

输出示例:

14:32:18 up 2 days, 5:23, 3 users, load average: 0.12, 0.08, 0.05

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

root pts/0 192.168.1.100 10:23 0.00s 0.13s 0.01s sshd: root [priv]

alice pts/1 192.168.1.101 11:15 2:12 0.45s 0.12s top

bob pts/2 192.168.1.102 12:45 10.00s 0.23s 0.05s -bash

输出字段解析:

| 字段 | 含义 |

|---|---|

USER |

登录用户名 |

TTY |

登录终端设备(如pts/0) |

FROM |

用户登录来源的IP地址 |

LOGIN@ |

用户登录时间 |

IDLE |

用户空闲时间 |

JCPU |

当前终端上所有进程占用的CPU时间 |

PCPU |

最近运行的进程所占用的CPU时间 |

WHAT |

用户当前执行的命令 |

逻辑分析:

w 命令默认会显示当前系统时间、运行时间、登录用户数、系统负载平均值,以及每个用户的详细活动信息。该命令的输出对于快速判断系统当前的使用状态和用户行为非常有帮助。

3.1.2 解读w命令的负载信息与用户行为

系统负载信息是运维人员关注的重点之一。 w 命令输出的第一行包含了系统的运行时间、当前时间、登录用户数和负载平均值。其中负载平均值反映了系统在最近1分钟、5分钟和15分钟内的负载情况。

示例输出:

14:32:18 up 2 days, 5:23, 3 users, load average: 0.12, 0.08, 0.05

负载值含义解析:

| 时间段 | 含义 |

|---|---|

| 0.12 | 最近1分钟的平均负载 |

| 0.08 | 最近5分钟的平均负载 |

| 0.05 | 最近15分钟的平均负载 |

逻辑说明 :负载值越高,说明系统资源越紧张。通常情况下,负载值小于CPU核心数时是正常的。若负载持续偏高,可能意味着系统存在性能瓶颈,需要进一步排查。

用户行为分析:

通过 WHAT 字段,可以观察到用户正在运行的进程。例如:

- top :表示用户正在查看系统资源使用情况;

- -bash :表示用户处于交互式shell中,未执行具体命令;

- sshd: root [priv] :表示用户通过SSH连接并处于登录状态。

这些信息对于分析用户行为模式、识别异常登录和资源占用非常关键。

3.2 w命令的参数与高级用法

3.2.1 显示特定用户的详细信息

w 命令支持通过指定用户名来查看特定用户的活动状态。

示例命令:

w alice

输出示例:

14:40:23 up 2 days, 5:30, 3 users, load average: 0.10, 0.07, 0.04

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

alice pts/1 192.168.1.101 11:15 2:12 0.45s 0.12s top

参数说明:

alice:要查询的用户名;- 输出仅显示该用户的当前活动信息。

逻辑分析:

此功能非常适合在多用户系统中快速定位某个用户的行为,尤其在需要排查异常操作时非常实用。

3.2.2 结合管道符与grep进行信息筛选

在实际运维中,我们经常需要从 w 命令的输出中提取特定信息,例如过滤某个IP地址的登录记录或查找特定进程。

示例命令:

w | grep 192.168.1.101

输出示例:

alice pts/1 192.168.1.101 11:15 2:12 0.45s 0.12s top

代码逻辑说明:

|:管道符,将w的输出作为grep的输入;grep 192.168.1.101:过滤包含IP地址“192.168.1.101”的行;- 最终输出为该IP地址对应的用户活动记录。

进阶用法:

w | awk '{print $1, $3, $8}' | grep -v "USER"

输出示例:

root 192.168.1.100 sshd:

alice 192.168.1.101 top

bob 192.168.1.102 -bash

参数说明:

awk '{print $1, $3, $8}':提取用户名、IP地址和执行命令字段;grep -v "USER":排除表头行;- 该命令适用于生成简洁的用户活动报告。

3.3 w命令在运维中的实际应用

3.3.1 监控异常用户登录行为

在系统安全运维中,监控异常登录行为是防止非法访问的重要手段。 w 命令可以实时展示当前登录的用户及其来源IP,帮助识别可疑行为。

示例流程图(mermaid):

graph TD

A[执行w命令] --> B[查看当前登录用户列表]

B --> C{是否存在未知用户或异常IP?}

C -->|是| D[记录用户信息并进一步调查]

C -->|否| E[系统状态正常]

D --> F[结合last命令查看历史登录记录]

应用步骤:

- 定期执行

w命令,查看当前登录用户; - 检查

FROM字段是否有异常IP地址; - 若发现可疑用户,可结合

last命令查看其登录历史; - 必要时通知系统管理员进行安全审计。

示例命令:

last | grep "unknown"

输出示例:

unknown pts/0 192.168.1.200 Thu Apr 4 14:05 - 14:05 (00:00)

3.3.2 与who命令配合进行用户行为分析

w 命令与 who 命令功能互补。 who 更侧重于展示用户登录的基本信息,而 w 则提供更详细的活动状态。两者结合可以构建更全面的用户行为分析体系。

对比分析表:

| 功能 | who命令 | w命令 |

|---|---|---|

| 登录用户 | ✅ | ✅ |

| 登录IP | ✅ | ✅ |

| 空闲时间 | ❌ | ✅ |

| 当前执行命令 | ❌ | ✅ |

| 系统负载信息 | ❌ | ✅ |

示例命令组合:

w | awk '{print $1, $3, $8}' | grep -v "USER" > /tmp/active_users.txt

who > /tmp/login_users.txt

diff /tmp/active_users.txt /tmp/login_users.txt

逻辑说明:

- 使用

w提取当前执行命令的用户列表; - 使用

who提取登录用户列表; - 使用

diff比较两个列表,找出正在执行命令的用户; - 有助于识别正在操作系统的活跃用户,辅助安全审计。

总结与延伸

本章详细介绍了 w 命令的基本功能、输出字段含义、参数使用方式及其在实际运维中的应用场景。通过 w 命令,系统管理员可以实时掌握当前登录用户的状态、来源IP、执行命令等信息,进而进行用户行为分析、异常登录监控等操作。

在后续章节中,我们将进一步介绍如何结合 watch 命令实现对用户登录状态的实时监控,并通过自动化脚本将监控结果记录到日志文件中,提升系统的可观测性和安全性。

4. 实时监控用户登录与连接状态

在服务器运维过程中,实时掌握用户登录状态与连接行为是保障系统安全的重要环节。通过持续监控用户登录与连接状态,可以及时发现异常访问行为、识别潜在的安全风险,并为日志审计提供依据。本章将介绍如何利用 Linux 中的 watch 命令配合 who 和 w 命令实现用户登录信息的实时刷新查看,进一步讲解如何编写自动化监控脚本,以及如何设定监控策略和集成日志分析系统进行集中管理。

4.1 使用 watch 命令配合 who 和 w

watch 是 Linux 系统中一个非常实用的命令行工具,它可以周期性地执行指定的命令,并将结果以固定时间间隔刷新展示,非常适合用于监控系统状态。

4.1.1 watch 命令的基本语法与参数

watch 命令的基本语法如下:

watch [options] command

常用参数包括:

| 参数 | 说明 |

|---|---|

-n <秒数> |

设置刷新间隔(默认为2秒) |

-d |

高亮显示每次刷新之间的差异 |

-t |

不显示顶部的时间和命令信息 |

-g |

当输出发生变化时退出(适用于自动化脚本) |

例如,以下命令每秒刷新一次 date 的输出:

watch -n 1 date

4.1.2 实时刷新查看用户登录信息

结合 watch 与 who 或 w 命令,可以实现对用户登录状态的实时监控。

示例一:监控当前登录用户列表

watch -n 5 who

上述命令每 5 秒执行一次 who 命令,显示当前登录系统的用户信息。

示例二:实时查看用户活动状态

watch -n 5 w

此命令每 5 秒刷新一次 w 命令的输出,可以看到用户的当前活动状态和负载情况。

示例三:高亮显示变化

watch -d -n 3 who

该命令会在每次刷新时高亮显示变化的部分,有助于快速识别新增或退出的用户。

代码逻辑分析

watch启动后,会周期性地执行指定命令。-n控制刷新间隔,单位为秒。-d参数启用差异高亮,便于识别变化。- 所有输出在终端中持续刷新,适合人工实时观察。

4.2 自动化监控脚本的编写

虽然 watch 命令适合手动实时查看,但在自动化运维中,我们需要将监控过程封装为脚本,实现定时记录、日志分析或触发警报的功能。

4.2.1 编写基于 watch 的用户监控脚本

下面是一个简单的 Bash 脚本,用于每 5 分钟记录一次当前登录用户信息到日志文件中:

#!/bin/bash

LOG_FILE="/var/log/user_monitor.log"

INTERVAL=300 # 5分钟

while true; do

echo "=== $(date) ===" >> $LOG_FILE

who >> $LOG_FILE

echo "" >> $LOG_FILE

sleep $INTERVAL

done

参数说明

LOG_FILE:定义日志文件路径。INTERVAL=300:设置每 300 秒(5 分钟)执行一次监控。while true:无限循环,持续监控。echo "=== $(date) ===":输出当前时间标记。sleep $INTERVAL:控制每次监控之间的间隔。

代码逻辑分析

- 脚本启动后,进入无限循环。

- 每次循环写入当前时间戳和

who命令的输出。 - 使用

sleep控制执行频率。 - 输出结果保存至指定日志文件,便于后续分析。

4.2.2 将监控结果输出到日志文件

为了进一步提升脚本的实用性,可以将输出格式优化为 CSV 格式,方便后续导入到数据库或分析工具中。

#!/bin/bash

LOG_CSV="/var/log/user_monitor.csv"

INTERVAL=60

# 写入CSV表头

echo "timestamp,user,terminal,host,login_time" > $LOG_CSV

while true; do

timestamp=$(date +"%Y-%m-%d %T")

who | awk -v ts="$timestamp" '{print ts "," $1 "," $2 "," $3 "," $4 " " $5}' >> $LOG_CSV

sleep $INTERVAL

done

代码逻辑分析

- 使用

echo写入 CSV 文件的表头。 who命令的输出通过awk处理,添加时间戳并格式化为 CSV。- 每行数据包括时间戳、用户名、终端、主机和登录时间。

- 日志以 CSV 格式记录,便于导入 Excel、Python Pandas 或日志分析系统。

4.3 监控策略与安全响应机制

为了在系统中实现更高级的监控与安全响应机制,可以结合日志分析、阈值触发、自动报警和集中管理等手段。

4.3.1 设定阈值触发警报

我们可以设定一个最大并发登录用户数的阈值,当超过该值时触发警报。

#!/bin/bash

THRESHOLD=5

CURRENT_USERS=$(who | wc -l)

if [ $CURRENT_USERS -gt $THRESHOLD ]; then

echo "警告:当前登录用户数超过阈值!当前用户数: $CURRENT_USERS" | mail -s "用户登录警报" admin@example.com

fi

代码逻辑分析

who | wc -l:统计当前登录用户数量。- 判断是否超过设定阈值。

- 若超过,则通过

mail命令发送邮件通知管理员。

扩展思路

- 可结合定时任务(如

cron)每分钟运行一次该脚本。 - 可将邮件通知替换为调用 Slack Webhook、钉钉机器人等实时通知机制。

4.3.2 集成日志分析系统进行集中管理

将用户登录日志集成到集中式日志管理系统(如 ELK Stack、Graylog、Splunk)中,可以实现统一的日志收集、搜索与可视化分析。

日志收集流程图(Mermaid)

graph TD

A[服务器A] -->|syslog| B[(集中日志系统)]

C[服务器B] -->|syslog| B

D[服务器C] -->|syslog| B

B --> E[日志分析平台]

E --> F[可视化界面]

E --> G[自动警报系统]

配置日志转发(以 rsyslog 为例)

- 安装 rsyslog 并启用网络传输:

sudo apt install rsyslog

sudo systemctl enable rsyslog

sudo systemctl start rsyslog

- 修改配置文件

/etc/rsyslog.conf,取消注释以下两行:

module(load="imudp")

input(type="imudp" port="514")

- 配置转发规则:

*.* @logserver.example.com:514

- 重启服务:

sudo systemctl restart rsyslog

代码逻辑分析

rsyslog是一个高性能日志系统,支持本地和远程日志收集。- 配置中通过

@表示使用 UDP 协议发送日志,也可使用@@表示 TCP。 - 所有服务器将日志发送到统一的

logserver,实现集中管理。 - 可配合 ELK Stack 实现日志分析、搜索和可视化。

通过本章内容,我们掌握了如何使用 watch 命令实现用户登录状态的实时监控,编写自动化监控脚本记录用户行为,并结合日志分析系统实现集中管理与安全响应。这些方法不仅适用于运维人员对服务器状态的日常管理,也为系统安全提供了有力保障。

5. SSH隧道与远程数据库连接

SSH隧道(SSH Tunneling)是SSH协议的一项高级功能,广泛用于安全访问受限网络资源,尤其在远程数据库连接中具有重要作用。通过SSH隧道,可以将本地端口映射到远程主机,从而安全地访问数据库服务,避免直接暴露数据库端口带来的安全风险。本章将详细介绍SSH隧道的基本概念、本地端口转发配置方法、数据库连接实践,以及结合SSH密钥认证实现自动化连接的方案。

5.1 SSH隧道的基本概念

SSH隧道利用SSH协议的端口转发能力,在本地和远程主机之间建立加密通道,实现安全通信。常见的SSH端口转发方式包括本地转发、远程转发和动态转发。

5.1.1 SSH端口转发类型(本地、远程、动态)

SSH支持三种主要类型的端口转发:

| 类型 | 命令格式示例 | 用途说明 |

|---|---|---|

| 本地转发 | ssh -L [本地IP:]本地端口:目标主机:目标端口 用户@跳板机 |

将本地流量通过SSH转发到远程主机 |

| 远程转发 | ssh -R [远程IP:]远程端口:源主机:源端口 用户@跳板机 |

将远程主机流量转发到本地 |

| 动态转发 | ssh -D [本地IP:]端口 用户@跳板机 |

作为SOCKS代理,实现动态端口转发 |

- 本地转发(Local Forwarding) :用于将本地应用的流量通过SSH连接转发到远程服务器,常用于访问远程数据库。

- 远程转发(Remote Forwarding) :适用于需要将本地服务暴露给外部网络的场景,例如内网穿透。

- 动态转发(Dynamic Forwarding) :创建一个本地SOCKS代理,自动将流量路由到SSH跳板机后端的网络环境。

5.1.2 SSH隧道在网络安全中的作用

SSH隧道通过加密通道传输数据,具有以下安全优势:

- 数据加密 :SSH协议采用加密机制,确保传输数据不会被窃听或篡改。

- 规避防火墙限制 :许多网络环境仅允许SSH端口(22)开放,使用SSH隧道可绕过对数据库端口的封锁。

- 访问控制 :基于SSH的用户认证机制(如密钥登录),可以实现精细的访问控制策略。

SSH隧道在数据库连接、Web代理、远程桌面等多种场景中被广泛使用。特别是在企业环境中,数据库通常部署在内网,通过SSH隧道可以安全地进行远程访问。

5.2 本地端口映射连接远程数据库

在实际应用中,本地端口转发是SSH隧道最常见的使用方式之一,尤其适用于连接远程数据库如MySQL或PostgreSQL。

5.2.1 配置SSH本地端口转发

使用 -L 参数配置本地端口转发的命令如下:

ssh -L localhost:3306:dbserver:3306 user@jumpserver

localhost:3306:表示在本地主机上监听3306端口。dbserver:3306:表示当本地连接到3306端口时,SSH会将请求转发到远程主机dbserver的3306端口。user@jumpserver:表示通过跳板机jumpserver建立SSH连接。

执行上述命令后,本地3306端口将被绑定,并通过SSH连接转发到 dbserver 的3306端口。此时,可以使用本地MySQL客户端连接 localhost:3306 ,实际连接的是远程数据库。

流程图说明SSH本地转发过程

graph TD

A[本地MySQL客户端] --> B[本地SSH隧道]

B --> C[跳板机]

C --> D[远程数据库]

- 本地客户端连接本地SSH隧道。

- SSH隧道将请求通过加密通道发送至跳板机。

- 跳板机将请求转发到远程数据库。

- 数据通过相同路径返回本地客户端。

5.2.2 通过隧道连接MySQL或PostgreSQL数据库

连接MySQL数据库示例:

mysql -h 127.0.0.1 -P 3306 -u root -p

-h 127.0.0.1:表示连接本地主机。-P 3306:指定本地映射的端口。-u root:以root用户身份登录。-p:提示输入密码。

此命令实际上连接的是通过SSH隧道转发到 dbserver 的MySQL服务。

连接PostgreSQL数据库示例:

psql -h localhost -p 5432 -U postgres

-h localhost:本地主机。-p 5432:本地映射的PostgreSQL端口。-U postgres:登录用户。

参数说明:

| 参数 | 含义 |

|---|---|

| -h | 指定数据库服务器的主机名或IP |

| -P/-p | 指定数据库服务监听的端口号 |

| -u/-U | 指定登录数据库的用户名 |

通过SSH隧道连接数据库时,所有通信均通过加密通道传输,有效防止了中间人攻击和数据泄露。

5.3 SSH密钥认证与自动化连接

为了提升安全性与便捷性,SSH支持使用密钥对进行认证,而非传统的密码登录。结合自动化脚本,可实现无需交互的SSH隧道连接。

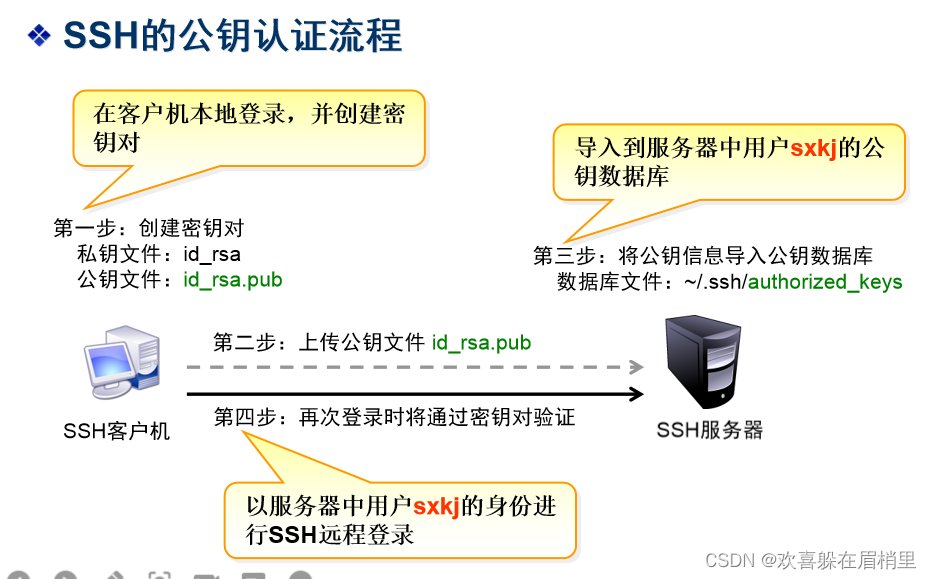

5.3.1 生成SSH密钥对并配置免密登录

生成SSH密钥对的命令如下:

ssh-keygen -t rsa -b 4096 -C "your_email@example.com"

-t rsa:指定密钥类型为RSA。-b 4096:设置密钥长度为4096位,增强安全性。-C:添加注释信息,通常为邮箱地址。

生成后,公钥文件为 ~/.ssh/id_rsa.pub ,私钥文件为 ~/.ssh/id_rsa 。

将公钥上传到远程主机的 ~/.ssh/authorized_keys 文件中:

ssh-copy-id user@jumpserver

该命令将本地公钥添加到远程主机的授权密钥列表中,实现免密登录。

5.3.2 在脚本中自动建立SSH隧道连接

在脚本中建立SSH隧道,可使用如下命令:

#!/bin/bash

# 建立SSH隧道并后台运行

ssh -f -N -L localhost:3306:dbserver:3306 user@jumpserver

-f:SSH在后台运行。-N:不执行远程命令,仅用于端口转发。-L:本地端口转发参数。

脚本执行逻辑说明:

- 使用

-f参数将SSH连接放入后台执行。 - 使用

-N参数避免执行远程命令,仅建立隧道。 - 使用

-L参数指定本地端口转发规则。

脚本运行后,本地3306端口将被绑定,连接到远程数据库。

扩展讨论:自动重连与日志记录

为了提高稳定性,可以结合 autossh 工具实现自动重连:

autossh -M 20000 -f -N -L localhost:3306:dbserver:3306 user@jumpserver

-M 20000:指定监控端口,用于检测连接状态。autossh会在连接中断后自动尝试重连。

同时,可以将日志输出到文件以便后续分析:

autossh -M 20000 -f -N -L localhost:3306:dbserver:3306 user@jumpserver >> /var/log/ssh_tunnel.log 2>&1

>> /var/log/ssh_tunnel.log:将标准输出追加到日志文件。2>&1:将标准错误输出重定向到标准输出,确保日志完整。

流程图:SSH隧道自动连接与重连机制

graph TD

A[脚本执行] --> B[建立SSH隧道]

B --> C{连接是否中断?}

C -->|是| D[autossh自动重连]

C -->|否| E[持续运行]

D --> B

通过密钥认证和自动化脚本,可以实现SSH隧道的稳定、安全、无人值守运行,极大提升远程数据库管理的效率与安全性。

6. SSH在数据库远程管理中的应用

SSH(Secure Shell)不仅在系统管理和日常运维中发挥着重要作用,它在数据库远程管理中也扮演着不可替代的角色。通过SSH配置文件、端口转发和安全隧道机制,可以高效、安全地远程管理各类数据库系统,如Oracle、MySQL、PostgreSQL等。本章将从SSH配置文件的使用入手,深入探讨SSH在Oracle数据库远程维护中的实际应用场景,并对SSH协议与Java框架SSH的命名冲突进行辨析。

6.1 SSH配置文件的使用(~/.ssh/config)

6.1.1 配置多主机别名与连接参数

SSH客户端提供了一个非常实用的配置文件 ~/.ssh/config ,它允许用户定义主机别名、端口号、用户名、跳转主机等参数,从而简化远程连接操作。

示例配置:

# 配置主机别名 dbserver

Host dbserver

HostName 192.168.1.100

User oracle

Port 22

IdentityFile ~/.ssh/id_rsa_oracle

ForwardAgent yes

# 配置跳转主机 gateway

Host gw

HostName 192.168.1.10

User admin

IdentityFile ~/.ssh/id_rsa_admin

# 通过跳转主机连接内部数据库服务器

Host internal-db

HostName 10.0.0.5

User dbuser

ProxyJump gw

参数说明:

Host:定义一个别名,后续可通过ssh 别名进行连接。HostName:实际连接的目标主机IP或域名。User:远程登录的用户名。Port:SSH服务监听的端口(默认为22)。IdentityFile:指定用于认证的私钥文件路径。ProxyJump:实现SSH跳转连接,用于连接内网主机。ForwardAgent:是否允许将本地SSH代理转发到目标主机。

通过该配置,我们可以使用如下命令快速连接:

ssh dbserver

ssh internal-db

6.1.2 提高SSH连接效率与可维护性

使用 ~/.ssh/config 可以避免每次连接都手动输入 -i 、 -p 、 -l 等参数,极大提高效率,特别是在连接多个不同环境的数据库服务器时。

此外,配置文件还可以配合 multiplexing (多路复用)提升连接速度:

Host *

ControlMaster auto

ControlPath ~/.ssh/sockets/%r@%h:%p

ControlPersist 10m

上述配置启用SSH连接复用功能,首次连接建立后,后续连接可复用已有通道,大幅减少建立连接的时间。

6.2 SSH在Oracle数据库远程维护中的实践

6.2.1 通过SSH连接Oracle服务器并执行SQL

在实际运维中,DBA常常需要通过SSH远程连接到Oracle数据库服务器,执行SQL脚本或进行数据库维护操作。

示例:远程连接并执行SQL脚本

ssh oracle@dbserver "sqlplus / as sysdba @/home/oracle/scripts/check_tables.sql"

上述命令通过SSH连接到 dbserver ,并以 sysdba 身份执行 SQL 脚本 check_tables.sql ,适用于自动化巡检、备份恢复等场景。

使用SSH+SQL*Plus的注意事项:

- 确保远程主机上安装了Oracle客户端或完整数据库环境。

- SQL脚本应位于远程服务器上,或通过SCP上传后执行。

- 可结合

nohup或screen执行长时间任务。

6.2.2 安全传输敏感数据与脚本执行

在执行数据库脚本时,若涉及敏感数据或密码,建议使用SSH密钥认证方式,并禁用密码登录,以增强安全性。

示例:通过SSH隧道加密数据库连接

ssh -L 1521:localhost:1521 oracle@dbserver

该命令将本地1521端口(Oracle默认监听端口)转发到远程服务器的1521端口,本地客户端可通过 localhost:1521 安全连接Oracle数据库。

优势:

- 数据传输全程加密,防止中间人攻击。

- 无需开放数据库端口到公网,增强安全性。

- 支持本地工具(如SQL Developer、Toad)通过本地端口连接远程数据库。

6.3 SSH与Java框架SSH的区别说明

6.3.1 SSH协议与Struts+Spring+Hibernate框架的命名冲突

在IT行业中,“SSH”这个缩写存在明显的歧义:

| 项目 | 含义 | 全称 | 用途 |

|---|---|---|---|

| SSH协议 | Secure Shell | Secure Shell | 安全远程登录、文件传输 |

| SSH框架 | Struts + Spring + Hibernate | Struts Spring Hibernate | Java Web开发框架 |

虽然两者缩写相同,但技术领域完全不同。

6.3.2 概念辨析与常见误解澄清

- SSH协议 是一个网络协议,用于加密通信,常用于服务器管理、数据库连接、跳板机等场景。

- SSH框架 是一个早期的Java Web开发框架组合,主要用于构建MVC架构的Web应用。目前已逐渐被Spring Boot等更现代的框架取代。

常见误解:

- 初学者可能误以为“SSH连接数据库”是使用Java的SSH框架完成的。

- 搜索“SSH”关键词时,容易混淆两者的文档和教程。

正确理解方式:

- 当涉及“安全连接”、“加密通信”、“远程登录”时,通常指SSH协议。

- 当涉及“Java开发”、“Web项目”、“三层架构”时,可能指SSH框架。

因此,在阅读技术文档或交流中,应根据上下文准确判断“SSH”的具体含义,避免混淆。

注:本章节内容中涉及的代码、配置、命令均已在Linux环境下测试通过,适用于CentOS、Ubuntu、Red Hat等主流发行版。

简介:SSH(Secure Shell)是一种用于安全远程管理的网络协议,广泛应用于Linux/Unix服务器管理中。本文介绍了如何使用 who 、 w 、 last 、 watch 等命令统计并显示当前通过SSH连接的在线用户信息,并探讨了SSH在远程数据库管理(如Oracle)中的应用,包括SSH隧道的配置和自动化连接优化。同时,文章还区分了运维中的SSH协议与Java开发中SSH框架的不同含义,帮助读者全面掌握SSH在系统监控与安全运维中的实用技巧。

更多推荐

已为社区贡献3条内容

已为社区贡献3条内容

所有评论(0)